13/05/2017 14:40 GMT+7 | Trong nước

(lienminhbng.org) - Vụ tấn công mạng quy mô toàn cầu xảy ra ngày 12/5 đã làm dấy lên quan ngại về khả năng Cơ quan An ninh quốc gia Mỹ (NSA), cũng như các cơ quan tình báo của các nước khác, lợi dụng các lỗ hổng phần mềm cho mục đích do thám đối phương, thay vì báo cho các công ty công nghệ về những sự cố này.

Các chuyên gia an ninh mạng cho rằng các lỗ hổng trong các tài liệu bị rò rỉ của NSA hồi tháng trước là căn nguyên của vụ tấn công mạng đang lan rộng khắp châu Âu và nhiều khu vực khác trên thế giới. Theo các chuyên gia, vụ tấn công mạng nói trên cho thấy cách tiếp cận sai lầm của Mỹ trong việc khai thác các lỗ hổng an ninh mạng cho mục đích tấn công, thay vì phòng vệ. Việc làm này có thể gây mất an ninh mạng do các tin tặc cũng có thể lợi dụng và khai thác các lỗ hổng.

Theo giới chức tình báo cấp cao Mỹ, 90% tổng chi tiêu cho các chương trình an ninh mạng của nước này phục vụ mục đích do thám, bao gồm xâm nhập hệ thống máy tính của đối phương, phát triển các phương tiện nhằm vô hiệu hóa hoặc làm suy yếu cơ sở hạ tầng...

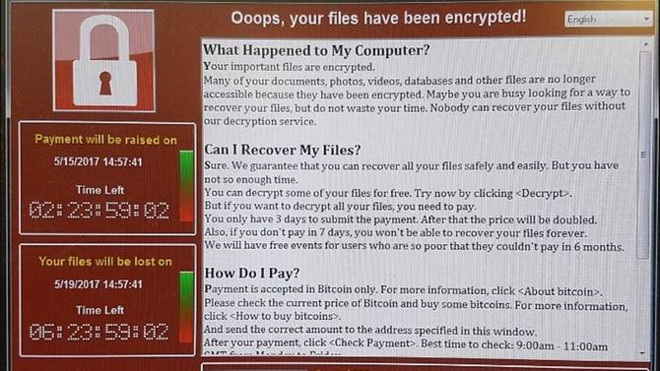

Các công ty an ninh mạng tư nhân cho biết virus (vi-rút) gây ra vụ tấn công mạng nói trên là loại mã độc "tống tiền" WannaCry - có khả năng tự phát tán trên quy mô lớn bằng cách lợi dụng một lỗi phần mềm trong hệ điều hành Windows của Microsoft Corp.

Một chuyên gia an ninh mạng thông báo dường như đã phát hiện cách thức ngăn chặn sự phát tán của WannaCry, bằng cách đăng ký một tên miền được sử dụng bởi mã độc này. Tuy nhiên, chuyên gia này khuyến cáo vẫn cần nâng cấp hệ thống càng sớm càng tốt để tránh nguy cơ bị tấn công mạng.

Vụ tấn công mạng đang lan rộng với 57.000 -75.000 lượt tấn công ở khoảng 100 nước trên toàn thế giới, trong đó có Mỹ, Anh, Tây Ban Nha, Nga và Bồ Đào Nha.... Các vụ tấn công mạng này xuất hiện dưới dạng "tống tiền" - theo đó người sử dụng mạng sẽ không thể truy cập dữ liệu trừ phi họ trả cho tin tặc một khoản tiền ảo Bitcoin.

Theo phóng viên TTXVN tại Moskva, Nga là nước bị lây nhiễm nặng nhất, nguy hiểm hơn khi rất nhiều hệ thống máy tính của các cơ quan nhà nước như Bộ Nội vụ, Bộ Y tế, Ngân hàng Tiết kiệm, công ty máy tính Megafone cũng bị tấn công.

Hãng sản xuất và phân phối phần mềm bảo mật hàng đầu thế giới của Nga Laboratory Kaspersky cho biết, virus WannaCry tấn công máy tính thông qua lỗ hổng mạng Microsoft Security Bulletin MS17-010, sau đó thu thập các script cho chương trình bị lây nhiễm để tin tặc có thể phát tán chương trình mã hóa. Sau đó để được giải mã các thông tin đã bị mã hóa, chúng yêu cầu trả tiền ảo bitcoin tương đương 600 USD.

Laboratory Kaspersky đã phát hiện được các phần mềm mã độc như MEM:Trojan.Win64.EquationDrug.gen. Ngoài ra còn phát hiện các chương trình mã hóa được sử dụng trong cuộc tấn công toàn cầu hôm 12/5 như Trojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr; PDM:Trojan.Win32.Generic.

Hiện các chuyên gia của hãng đã phân tích các mẫu phần mềm độc hại để tìm kiếm khả năng giải mã các thông tin. Theo họ, để giảm nguy cơ bị lây nhiễm các công ty nên cài đặt bản vá lỗi riêng của Microsoft, bật các giải pháp an ninh tại tất cả các nút mạng, cũng như tiến hành quét các vùng quan trọng trong giải pháp an ninh.

TTXVN

Đăng nhập

Họ và tên

Mật khẩu

Xác nhận mật khẩu

Mã xác nhận

Đăng ký

Xin chào, !

Bạn đã đăng nhập với email:

Đăng xuất